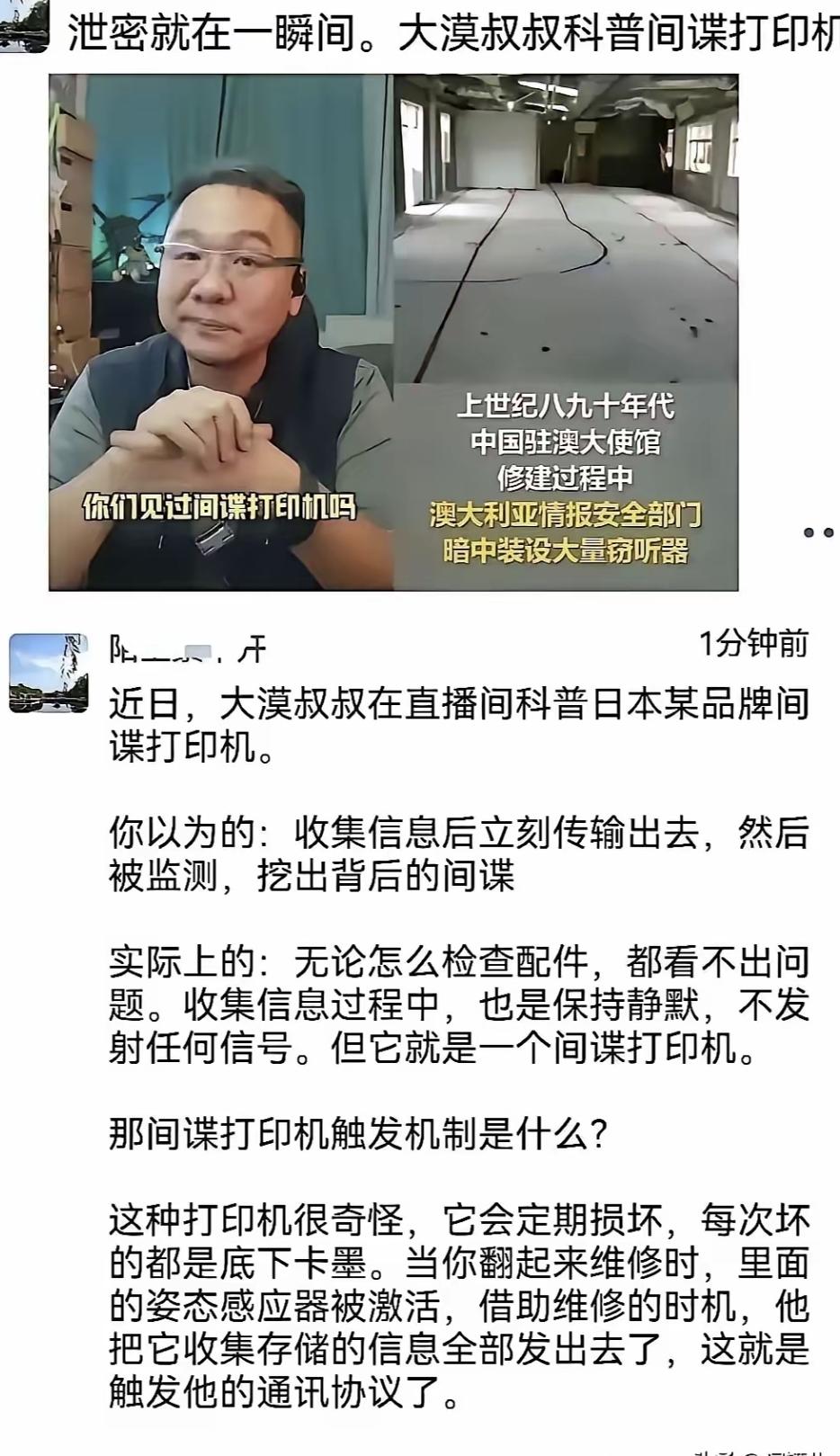

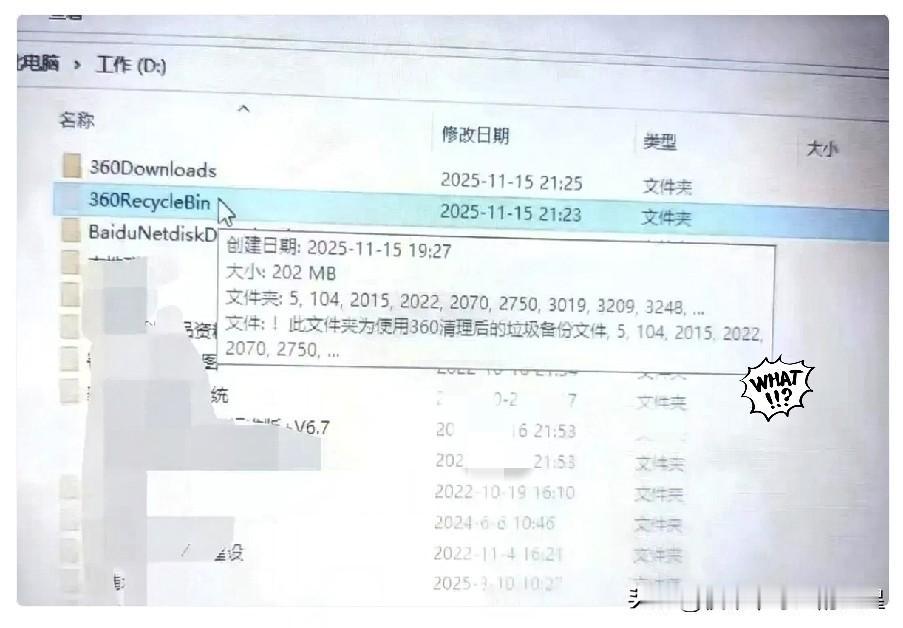

泄密就在一瞬间,日本的间谍打印机真的太可怕了!跟别的打印机不一样,日本某品牌打印机会定期损坏,而当你维修时,打印机里面的感应器会被激活,将它收集存储的信息全部发出去。 不少人第一反应是不信:一台天天用的打印机,还能当“间谍”? 毕竟天天用,按个键出张纸,看着实在普通。但你不知道,现在的智能打印机早不是 “只出纸” 的工具了,尤其是这款日本货,从你开机连网的那一刻起,就已经开始偷偷干活了。 就像有企业的IT部门发现的那样,某款日本品牌打印机总会不定期向日本境内的IP地址发送数据,深入调查后才发现,这不是黑客攻击,而是设备自身预设的程序在“合法”传输信息,这种内置的窃密通道,比外部攻击更难防范,也更让人细思极恐。 大家之所以容易忽视打印机的风险,核心是没搞懂现在的智能打印机到底是什么。它早就不是单纯的“输出工具”,而是一台藏着存储芯片、缓存模块和远程通信功能的“信息黑匣子”。 你打印的每一份合同、每一张图纸、每一份内部文件,甚至打印时间、来源设备、用户账号这些元数据,都会被它悄悄记录下来。 而且这些数据不是临时存放,而是会长期储存在内置芯片里,哪怕你删除了打印记录、恢复了出厂设置,也没用——普通用户的这些操作,只能删掉表面的记录,底层数据依然完好,专业技术人员很轻松就能恢复。 而日本某品牌打印机的“定期损坏+维修泄密”模式,更是把这种隐蔽性做到了极致。平时用着好好的,突然就出现故障无法使用,普通人的第一反应肯定是送修。 可谁能想到,维修这个看似正常的操作,正是触发窃密的“开关”。当维修人员打开设备、触发维修模式时,内置的感应器就会被激活,把之前收集到的所有信息打包加密,悄无声息地发送到境外服务器。 更可怕的是,无论是普通用户还是维修人员,大多都对这个预设程序毫不知情,完全在无意识中完成了“泄密”全过程。 除了这种“维修即泄密”的主动窃密模式,智能打印机还有很多看不见的泄密通道。 比如激光打印机工作时产生的高压静电场、喷墨打印机的压电陶瓷振动,都会发出特定的电磁信号。这些信号能轻松穿透墙体、玻璃,在几米外被专业设备捕捉,再通过特定算法还原出完整的打印内容。 也就是说,哪怕你把打印机放在办公室里,门窗紧闭,也可能在毫无察觉的情况下,把打印的敏感信息“隔空传送”给了窃密者。这种无形的泄密通道,隐蔽性极强,根本无从防备。 更让人头皮发麻的是,境外间谍情报机关已经围绕打印机形成了完整的窃密产业链。国家安全部发现,有境外势力专门设立企业,收购二手打印机,就是为了提取设备存储芯片里残留的涉密文件。 很多单位淘汰旧打印机时,只是简单恢复出厂设置就转手卖掉,殊不知这相当于把核心机密直接送给了窃密者。 从新设备的预设后门,到使用中的电磁泄密,再到旧设备的二手回收,一条完整的“商业掩护下的情报链路”已经成型。 可能有朋友会说,我就是普通上班族,打印的都是日常文件,没什么机密可泄。 但你要知道,单个的日常文件或许没价值,但大量的文件汇总起来,就能勾勒出一个企业的运作图景、一个行业的发展趋势,甚至是整个社会的运行细节。 打印机泄密事件,更暴露了全球供应链安全的深层问题。长期以来,打印机及打印耗材技术被美国、日本等巨头垄断,很多核心设备的关键部件和固件都是境外企业单独开发的,我们买回来后根本无法检查里面是否藏有“后门”。 虽然现在国家一直在推动国产化替代,华为、奔图等国产打印机的市场占有率已经接近四成,但很多民营企业为了图便宜、图服务,依然选择进口品牌,完全忽视了信息安全风险。 很多企业在签订维保合同时,根本没考虑过“数据不能传输到境外”这一问题,导致数据传输借着“服务需要”的名义,顺理成章地流出境外。 面对这么多隐藏的风险,我们该怎么防范?其实国家安全部早就给出了明确的提示,这些措施看似繁琐,但都是守护信息安全的关键。 第一:处理敏感文件的打印机一定要禁止接入互联网,关闭远程控制、共享打印这些非必要功能,USB、蓝牙等接口也尽量关闭,从源头切断数字窃密链条。 第二:驱动程序必须从设备官网下载,千万别点第三方平台的“高速下载链接”,安装前还要用杀毒软件校验,防止被植入木马。再者,打印机要放在办公室中心区域,远离墙体、窗户,避免电磁信号被轻易捕捉。 第三,淘汰旧打印机时,一定要用官方工具深度擦除数据,最好让专人拆除存储芯片进行物理消磁,再委托有涉密资质的机构销毁,绝对不能随意转卖或丢弃。 在这个智能设备无处不在的时代,泄密风险可能就藏在我们身边的每一个角落。 信息安全从来不是一句空话,而是需要我们从每一个细节做起。只有这样,才能真正筑牢信息安全的防线,不让“身边的间谍”有机可乘。